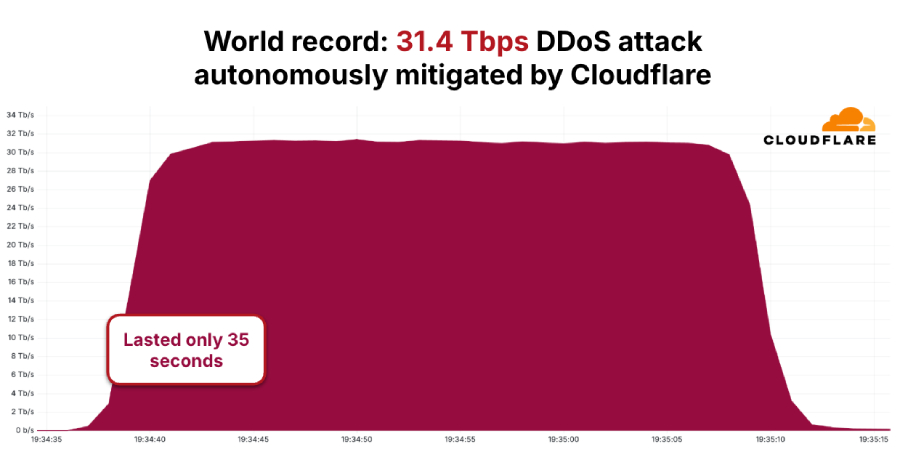

AISURU/Kimwolf olarak bilinen dağıtılmış hizmet reddi ( DDoS ) botnet'inin, saniyede 31,4 terabit (Tbps) hıza ulaşan ve yalnızca 35 saniye süren rekor kıran bir saldırıdan

sorumlu olduğu belirtiliyor.

Otomatik olarak tespit edip önlem alan Cloudflare, bunun 2025'in dördüncü çeyreğinde botnet tarafından gerçekleştirilen ve sayısı giderek artan hiper hacimli HTTP DDoS saldırılarının bir parçası olduğunu belirtti . Saldırı Kasım 2025'te gerçekleşti.

AISURU/Kimwolf ayrıca, 19 Aralık 2025'te başlayan ve "Noel Arifesi" kod adıyla anılan başka bir DDoS saldırısıyla da ilişkilendirilmiştir. Cloudflare'e göre, bu saldırı sırasında gerçekleştirilen hiper hacimli DDoS saldırılarının ortalama boyutu saniyede 3 milyar paket (Bpps), 4 Tbps ve saniyede 54 istek (Mrps) iken, maksimum oranlar 9 Bpps, 24 Tbps ve 205 Mrps'ye ulaşmıştır.

Cloudflare'dan Omer Yoachimik ve Jorge Pacheco, "DDoS saldırıları 2025'te %121 artarak saatte ortalama 5.376 saldırının otomatik olarak engellendiği seviyeye ulaştı" dedi. "2025'te toplam DDoS saldırısı sayısı iki katından fazla artarak inanılmaz bir şekilde 47,1 milyona ulaştı."

Web altyapı şirketi, 2025 yılında 34,4 milyon ağ katmanı DDoS saldırısını önlediğini, bu rakamın 2024'te 11,4 milyon olduğunu belirtti. Sadece 2025'in dördüncü çeyreğinde, ağ katmanı DDoS saldırıları tüm DDoS saldırılarının %78'ini oluşturdu. Toplamda, DDoS saldırılarının sayısı bir önceki çeyreğe göre %31 ve 2024'e göre %58 arttı.

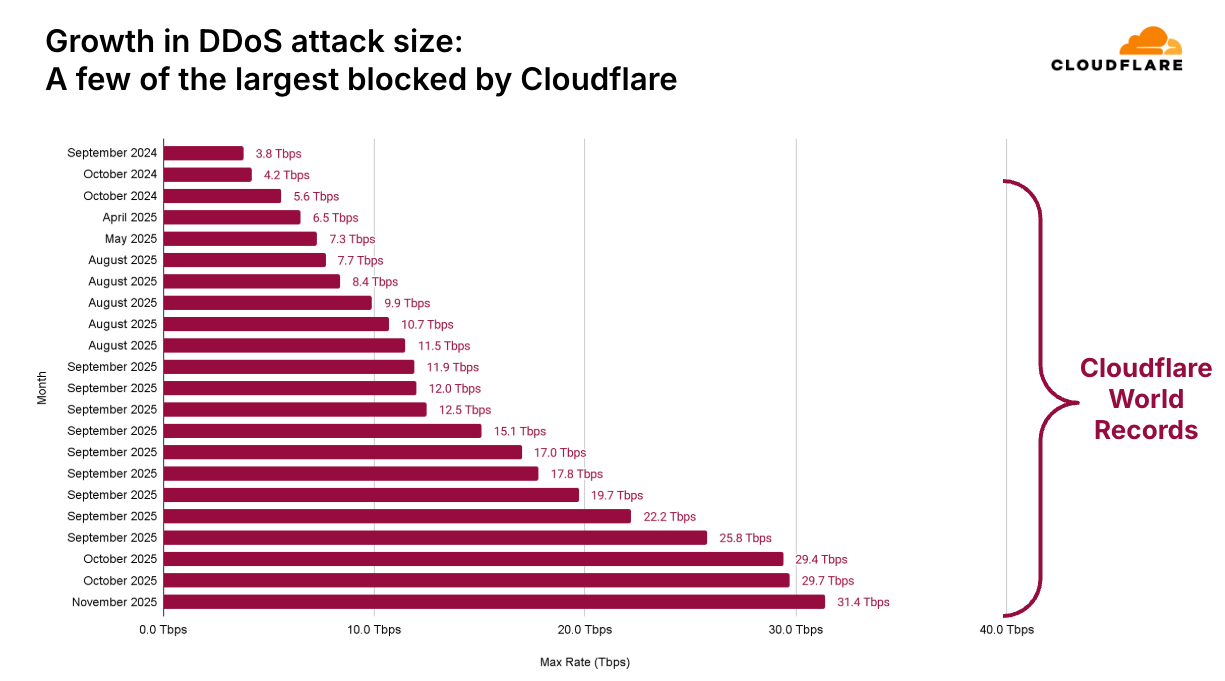

2025'in 4. çeyreğinde, hiper hacimli saldırılar bir önceki çeyreğe göre %40 artarak 1.304'ten 1.824'e yükseldi. 2025'in 1. çeyreğinde toplam 717 saldırı kaydedildi. Saldırı sayısındaki bu artış, saldırıların büyüklüğünde de bir artışla desteklendi ve 2024 sonlarında görülen büyük saldırılara kıyasla %700'ün üzerinde bir büyüme gösterdi.

AISURU/Kimwolf, çoğu ele geçirilmiş, markasız Android TV olmak üzere 2 milyondan fazla Android cihazı, genellikle IPIDEA gibi ev tipi proxy ağları üzerinden tünelleme yaparak botnet'ine dahil etti. Geçtiğimiz ay Google, proxy ağını çökertti ve cihazları kontrol etmek ve trafiği bunlar üzerinden yönlendirmek için kullanılan düzinelerce alan adını kaldırmak için yasal işlem başlattı.

Ayrıca Cloudflare ile ortaklık kurarak IPIDEA'nın alan adı çözümlemesini sekteye uğrattı ve bu da onların virüs bulaşmış cihazları komuta etme ve kontrol etme ve ürünlerini pazarlama yeteneklerini etkiledi.

Cloudflare, The Hacker News'e gönderdiği e-postada, "Google öncülüğündeki müdahale çabalarının bir parçası olarak Cloudflare, altyapısını kötüye kullanan birçok hesaba ve alan adına erişimi askıya alarak katılım sağladı" dedi. "Tehdit aktörleri, kötü amaçlı yazılım dağıtmaya ve yasa dışı konut proxy ağlarına erişim arayan kişiler için pazarlar sağlamaya çalışıyordu."

IPIDEA'nın, çeşitli proxy yazılım geliştirme kitleri (SDK'ler) içeren en az 600 trojan bulaşmış Android uygulaması ve OneDriveSync veya Windows güncellemeleri gibi görünen 3.000'den fazla trojan bulaşmış Windows ikili dosyası kullanan cihazları kaydettiği değerlendirilmektedir. Ayrıca, Pekin merkezli şirket, kullanıcıların Android cihazlarını bilgileri veya onayları olmadan sessizce proxy çıkış düğümlerine dönüştüren çeşitli VPN ve proxy uygulamalarının reklamını yapmıştır.

Dahası, bu işletmecilerin meşru hizmetler gibi görünen en az bir düzine konut proxy işletmesi işlettiği tespit edildi. Perde arkasında, tüm bu hizmetler IPIDEA'nın kontrolü altında olan merkezi bir altyapıya bağlıdır.

Cloudflare'ın 2025'in 4. çeyreğinde gözlemlediği diğer önemli trendlerden bazıları şunlardır:

Telekomünikasyon, hizmet sağlayıcılar ve operatörler en çok saldırıya uğrayan sektör olarak öne çıkarken, bunu bilgi teknolojisi, kumar, oyun ve bilgisayar yazılımı sektörleri izledi.

En çok saldırıya uğrayan ülkeler Çin, Hong Kong, Almanya, Brezilya, ABD, İngiltere, Vietnam, Azerbaycan, Hindistan ve Singapur oldu.

Bangladeş, DDoS saldırılarının en büyük kaynağı olma konusunda Endonezya'yı geride bıraktı. Diğer önemli kaynaklar arasında Ekvador, Endonezya, Arjantin, Hong Kong, Ukrayna, Vietnam, Tayvan, Singapur ve Peru yer alıyor.

Cloudflare, "DDoS saldırıları, daha önce hayal bile edilemeyecek boyutlara ulaşarak hızla karmaşıklaşıyor ve büyüyor," dedi. "Bu gelişen tehdit ortamı, birçok kuruluş için ayak uydurmak açısından önemli bir zorluk teşkil ediyor. Şu anda yerinde önleme cihazlarına veya isteğe bağlı temizleme merkezlerine güvenen kuruluşlar, savunma stratejilerini yeniden değerlendirmekten fayda sağlayabilir."